Blockchain as Enabler of a Decentralized Additive Manufacturing Production Network |

| Journal | Industrie 4.0 Management |

| Issue | Volume 35, 2019, Edition 1, Pages 39-42 |

| Open Access | https://doi.org/10.30844/I40M_19-1_S39-42 |

| Bibliography | Share | Cite | Download |

Abstract

Keywords

Article

Die additive Fertigung, im Englischen als Additive Manufacturing (AM) bezeichnet, beschreibt eine Gruppe von Fertigungstechnologien, die die Herstellung komplexer Objekte ermöglichen, indem Material automatisch in Schichten aufgetragen wird, bis ein dreidimensionales Objekt entsteht. Gegenüber der traditionellen Fertigung bietet AM den Vorteil, dass Teile direkt und ohne Spezialwerkzeuge mit einer Vielzahl von Materialien wie Kunststoff, Metall oder Keramik hergestellt werden können [1].

In den letzten Jahren hat sich AM von einer Anwendung für das Rapid Prototyping zu einer Fertigungstechnologie für die Herstellung von Teilen für kleine Losgrößen entwickelt. Im Laufe der technologischen Entwicklung erweist sich AM als ernsthafte Antwort auf viele Probleme in der Produktion und stellt einen erheblichen Beitrag zur vierten industriellen Revolution dar [2]. Speziell die Integration in den bestehenden Produktionsprozess verspricht große Vorteile für die Bauteilgeometrie und für die Herstellung kundenspezifischer Produkte [3, 4].

Um die im industriellen Bereich geforderten Stückzahlen zu erreichen, werden aufgrund der langen Druckzeiten, eine hohe Anzahl an AM-Fertigungsressourcen benötigt, was Unternehmen vor neue Herausforderungen stellt. Neben den hohen Anfangsinvestitionen, sowie der Entwicklung des benötigten Know-hows, ist auch das Risiko von ungenutzten Kapazitäten bei geringer Kapazitätsauslastung als ein potenzielles Problem anzusehen [5]. Besonders hohe Marktpreise der Anbieter verhindern den Zugang zur Integration innovativer Produktionstechnologien in die eigene Wertschöpfung [6].

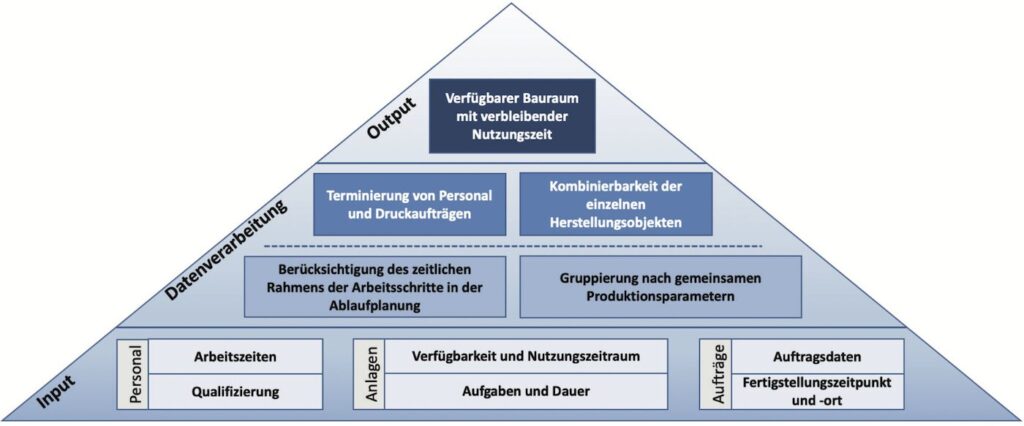

Um dieses Problem zu lösen, muss die Auslastung der Produktionslinien innerhalb eines Unternehmens bestmöglich analysiert und optimiert werden. Daher sind die Planung und Koordination der Fertigungsaufträge in den Bereichen der Feinterminierung und Ablaufplanung von entscheidender Bedeutung. Diese operativen Prozessdaten sind Teil des Produktionssystems und befinden sich innerhalb der Informationssysteme, der Produktionsplanungs- und Steuerungssysteme (PPS). Kernaufgabe des PPS ist die terminliche, kapazitäts- und mengenbezogene Produktionsprogrammplanung, die Bedarfsplanung von Fertigungs- und Montageprozessen, sowie die Planung und Steuerung der Fremdbeschaffung und Eigenfertigung [7].

Ungenutzte Fertigungsressourcen identifizieren

Für eine optimale Ausnutzung der AM-Fertigungsressourcen können zwei- oder dreidimensionale Verschachtelungsalgorithmen verwendet werden [8]. Können Bauteile aufgrund von Stützstrukturen nicht übereinandergelegt werden, so wird ein zweidimensionaler Verschachtelungsalgorithmus verwendet. Ist ein Übereinanderlegen der Bauteile möglich, kommt ein dreidimensionaler Verschachtelungsalgorithmus zur Anwendung [9]. Zur Steigerung der Effizienz der Verschachtelungsalgorithmen, sollten die Herstellungsobjekte aus einem Auftrag nicht den Druckaufträgen direkt zugeordnet werden, sondern stattdessen dynamisch anhand der Kombinierbarkeit auf die Fertigungsanlagen verteilt werden. Hierzu müssen die Herstellungsobjekte zunächst nach ihren Produktionsparametern gruppiert werden, um diese dann mittels der Verschachtelungsalgorithmen zu Druckaufträgen zu kombinieren.

Eine Restriktion bei der Gruppenbildung, stellen die Arbeitszeiten der Maschinenbediener dar [10]. Daher müssen bei der Feinterminierung, neben der Nutzung des maximalen Bauraums, auch die Personalverfügbarkeit und -qualifizierung mitberücksichtigt werden. Hierzu besteht ein Optimierungsmodell für die Planung von AM-Druckaufträgen, bei dem Verschachtelungsalgorithmen um einen zeitlichen Faktor erweitert werden und eine zeitorientierte Bauraumnutzung ermöglichen [10].

Unter Verwendung dieses Optimierungsmodells lässt sich für jeden Druckauftrag die ungenutzte Produktionskapazität ganzer AM-Fertigungsanlagen identifizieren, die mittels des verfügbaren Bauraums und Zeit beschrieben wird. Dies führt dazu, dass einerseits der verfügbare Bauraum einzelner Druckaufträge und andererseits die Nutzung ganzer AM-Fertigungsanlagen bei Über- oder Unterkapazität auf dem Markt angeboten werden können. Eine Annährung der benötigten Druckzeit, lässt sich anhand des Volumens des herzustellenden Objekts berechnen. Welches Objekt für einen Druckauftrag geeignet ist, lässt sich mittels der Bounding-Box des Objekts, welche die maximalen Maße in die X, Y und Z-Ausrichtung wiedergibt, überprüfen.

Ressourcenbereitstellung in einem Produktionsnetzwerk

Für eine unternehmensübergreifende Nutzung der Fertigungskapazitäten, müssen Produkt- und Auftragsdaten in einem zugriffssicheren Austausch abgebildet werden, um neue Nutzenpotenziale zu erschließen. Da das Auslagern von Produktionsaufträgen in der Regel mit erheblichem, organisatorischem Aufwand verbunden ist, sind Unternehmen oft gezwungen, mehr Produktionskapazitäten aufzubauen, als tatsächlich zur Einhaltung der erforderlichen Liefertermine benötigt werden. Infolgedessen werden Produktionsanlagen oft ineffizient genutzt [11].

Eine Lösung für den sicheren Datenaustausch stellt die Blockchain-Technologie dar. Die Blockchain (BC) ist eine neue Technologie, die es allen Mitgliedern eines Netzwerks ermöglicht, Transaktionen dezentral, manipulationssicher und transparent abzuwickeln. Um den Aspekt der Dezentralisierung zu verfolgen, speichert die BC eine Reihe von Datensätzen (Blöcken) über eine Verkettung (Hash-Werte) auf seinen Vorgänger- oder Nachfolgerdatensatz [12]. Diese sogenannten „Hash“-Sätze bilden die Verbindung zwischen den Blöcken, also die Kette (Chain). In vielen Marktbereichen gilt die Blockchain als Schlüsseltechnologie für zukünftige Entwicklungen [13].

Neben der reinen Speicherung von Transaktionen, wie sie z. B. im bekannten Bitcoin-Netzwerk vorkommen, bieten viele andere BC-Plattformen wie Ethereum oder Hyperledger die Speicherung und Ausführung von sogenannten Smart Contracts (SC) an. Diese SC sind dezentral gespeicherte Computerprogramme, die rechtliche Verträge abbilden und deren Einhaltung überprüfen können. Aufgrund der Gestaltung des Vertrages als Code, erlaubt dieser im Gegensatz zu traditionellen Verträgen keinen Interpretationsspielraum.

Zunächst wird der SC in der BC abgespeichert und erhält für die Identifizierung eine eindeutige Adresse, welche für die nachfolgenden Transaktionsaufrufe benötigt wird. Damit ist es möglich den SC mit einer Transaktion aufzurufen und in der BC auszuführen. Je nach Typ und verwendeter Plattform kann der SC-Code und die Transaktionen öffentlich eingesehen werden. SC bringen aufgrund der automatisierten Abwicklung zudem eine Anzahl von Vorteilen mit sich. Da die Notwendigkeit von menschlichen Interaktionen bei der Prüfung der entstehenden Ereignisse entfällt, entsteht eine Kosten- und Zeitreduzierung, wodurch eine erhöhte Geschwindigkeit, Präzision, Effizienz und Transparenz resultieren [14].

Im Gegensatz zu traditionellen Ansätzen der Automatisierung innerhalb einzelner Unternehmen, erfolgt die Durchführung des SC und die entsprechende Einhaltung der vertraglichen Bedingungen nicht zentralisiert, sondern innerhalb der BC. Damit werden die wesentlichen vorteilhaften Eigenschaften der BC wie die Dezentralisierung und Manipulationssicherheit auch auf die SCs übertragen, womit das Vertrauen der Nutzer aufgebaut werden kann.

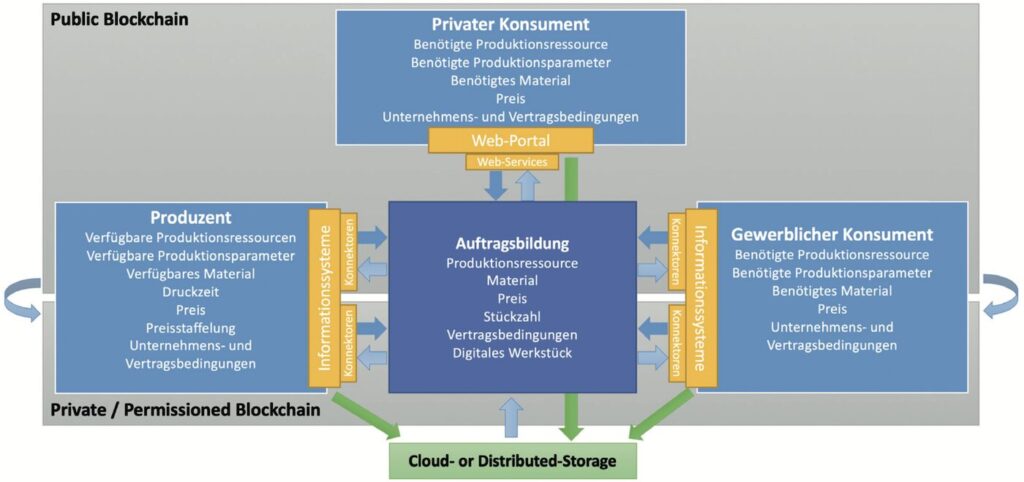

Dadurch ergeben sich für produzierende Unternehmen neue Perspektiven und Anwendungen, da kritische Daten wie Konstruktionszeichnungen oder Aufträge über Unternehmensgrenzen hinweg sicher übertragen werden können. Im Falle der Beziehung zwischen produzierenden Unternehmen und Kunden, können diese untereinander ohne Zwischenhändler verbunden werden. Die dafür notwendigen Daten werden manipulationssicher und transparent im SC gespeichert. Diese Daten enthalten auf der Kundenseite die Adressdaten, die Auftragsdaten und auf der Produzentenseite die Adressdaten und Kapazitätsbeschreibungen. Damit kann der Kapazitätsnutzer einerseits eine geeignete Produktionskapazität ermitteln und der Produzent andererseits Kundenaufträge finden, um die Auslastung einer Produktionskapazität zu erhöhen.

Für das Abspeichern von großen Dateien, wie Konstruktionszeichnungen, kann ein Cloud- oder Distributed-Datenspeicher mit einer asymmetrischen Verschlüsselung verwendet werden [15]. Hierbei wird lediglich der Pfad zu der jeweiligen Datei im SC abgespeichert. Nur der Kapazitätsanbieter kann anschließend die Datei mittels seines eigenen privaten Schlüssels öffnen. Dadurch können die AM-Fertigungsressourcen mit einer sicheren Produkt- und Auftragsdatenübertragung in einem public oder permissioned BC basierten Produktionsnetzwerk verwendet werden (Bild 2).

Mit der public BC können Kunden ihre Produktionsbedarfe einer offenen Gemeinschaft von Produzenten anbieten, ohne dass ein Mittelsmann in Form einer Plattform benötigt wird. Infolgedessen verlieren die Mittelsmänner die Datenhoheit über Hersteller und Nutzer, was den Aufbau neuer Geschäftskontakte zwischen Kunden und Produzenten ermöglicht. Allerdings müssen die resultierenden Kosten für die Aufrufe der Smart Contracts einer public BC berücksichtigt werden. Im Gegensatz zur public BC ermöglicht die permissioned BC, die Genehmigung zur Teilnahme nur durch bereits vorhandene Teilnehmer.

Vorteilhaft ist zudem, dass keine Transaktionsgebühren anfallen und die Einsicht in die Transaktionen der Teilnehmer reguliert ist. Dadurch können alle Fertigungsaufträge ohne Folgekosten abgewickelt werden, jedoch mit den Vorteilen der Verwendung der BC, da alle Parteien eine gemeinsame dezentrale Datenbank für die Zusammenarbeit nutzen. Zusammenfassend lässt sich damit sagen, dass die public BC verwendet werden kann, um neue Geschäftsbeziehungen zwischen Kunden und Produzenten aufzubauen und mit einer private oder permissioned BC die bestehenden oder aufgebauten Geschäftsbeziehungen abgewickelt werden können.

Dem ungeachtet muss ein besonderer Schwerpunkt auf der Entwicklung der SCs liegen. Insbesondere bei fehlerhaften Programmierungen können Sicherheitslücken entstehen, die einen funktionellen oder finanziellen Schaden aufgrund eines Angriffs, zur Folge hätten. Um die Datensicherheit daher sowohl von Kunden als auch von Anbietern zu gewährleisten, sind Mechanismen zur Überprüfung einer korrekten Funktionsweise von Smart Contracts erforderlich.

Bei der Verwendung von SCs entstehen unter anderem Anwendungsfälle, bei denen auf externe Daten zugegriffen werden muss. Diese werden als Orakel bezeichnet und ermöglichen die Bereitstellung von Daten aus der realen Welt. Infolgedessen bilden Orakel damit einen unabhängigen Akteur, der nur Daten oder Zustände bereitstellt jedoch selbst nicht von dem SC betroffen ist. Folglich verbessern Orakel die Integration der SC in die reale Welt, erzeugen aber auch auf der anderen Seite eine höhere Komplexität, da Authentifizierung, Sicherheit und Vertrauen in die Orakel gewährleistet werden müssen [16].

Innerhalb eines AM-Produktionsnetzwerkes könnte ein Versanddienst beispielsweise mit einem öffentlich zugänglichen Trackingdienst die Rolle eines Orakels übernehmen. Hierbei werden im SC Konditionen, im Falle eines Lieferverzugs oder einer Bonuszahlung, festgelegt. Die Überprüfung und die Zahlung können demnach automatisiert im SC abgewickelt werden. Infolgedessen stellt die vertragliche Kondition fest, ob ein Ereignis vorliegt und kann eine Zahlung an den Konsumenten oder Produzenten voll automatisiert auslösen, ohne dass der betroffene Akteur einen Nachweis erbringen muss.

Ein weiterer Anwendungsfall innerhalb des Bereichs Versand, ist die Durchführung von Transportversicherungen mittels des SC. In diesem Fall können Akteure vorab festlegen, zu welche Konditionen und welcher Umfang von den Transportrisiken getragen werden, womit im Schadensfall eine Zahlung automatisiert durchgeführt werden kann. Mittels des Einsatzes von Orakeln im SC kann die Kommunikation zwischen beteiligten Akteuren beschleunigt und den Risikotransfer damit erleichtert werden. Im Ergebnis entfällt eine manuelle Bearbeitung durch Personal und der Vertrag kann, wie von beiden Seiten ursprünglich festgelegt, durchgeführt werden.

Demungeachtet kann bei der Verwendung von Orakeln innerhalb von SCs das sogenannte „Orakel-Problem“ entstehen. Dieses besteht darin, dass die Orakel als 3. Partei fungieren und somit der Ablauf der SC von den wahrheitsgetreuen Angaben des Orakels abhängig ist. Dies hat zur Folge, dass durch die Abhängigkeit der Orakel eine Aushebelung der Sicherheitsmechanismen der SC und BC stattfindet. Folglich erfordert der Einsatz von Orakeln ein hohes Maß an Vertrauen, Zuverlässigkeit und Sicherheit, damit die Daten wahrheitsgetreu und pünktlich gemeldet und gegen Manipulation gesichert werden können. Ein weiterer kritischer Aspekt der SCs, stellt die rechtliche Vereinbarkeit eines SC mit den geltenden Rechtsgrundsätzen dar.

Da SCs in der Regel keine Verträge im eigentlichen Rechtssinne darstellen, weil die Nutzer im Zweifelsfall nicht mit der technischen Funktionsweise vertraut sind und die Programmcodes im Detail nicht kennen, kann das geltende Rechtsverständnis über das Zustandekommen von Verträgen, deren Ausführung und Interpretation, als zweifelhaft angesehen werden. Folglich werden die erforderlichen Willenserklärungen nicht, durch den wechselseitigen Austausch eines Vertrags gerichtet, vergeben, sondern beruhen auf einem niedergelegten Softwarecode.

Insbesondere das Recht von Anfechtung und Rücktritt, sind auf der BC-Basis nur schwer darstellbar [17]. Auch die Gewährung von Besitz und Eigentum mittels Blockchain und der Einsatz von Kryptowährungen als Zahlungsmittel kann im Zusammenhang mit den geltenden Rechtsgrundsätzen als fraglich betrachtet werden [18]. Aktuell entspricht die SC in Deutschland einer software-geschützen Umsetzung eines traditionellen Vertrags und ist daher ohne jegliche Rechtswirkung anzusehen [17]. Dementsprechend müssen die rechtlichen Beziehungen der Akteure weiterhin durch herkömmliche Verträge abgesichert werden. Um die offenen Diskussionspunkte, wie und in welcher Form die Technologie bestehendes Recht abbildet, zu analysieren, muss zunächst eine intensive Zusammenarbeit von Juristen und Informatikern stattfinden [19].

Zusammenfassung und Ausblick

Wie in vorliegenden Ausführungen gezeigt wurde, ist die Lösung der technologischen Aufgaben von additiven Fertigungsverfahren nicht ausreichend, um dieser attraktiven Technologie auch in der Praxis eine große Verbreitung zu ermöglichen. Wenn die Anforderungen an die Fertigungsqualität hoch sind, sind auch die Investitionen in die Produktionsanlagen entsprechend hoch. Wenn dies nicht mit einer entsprechenden eigenen Auslastung einhergeht, rechnen sich solche Anlagen nur, wenn zusätzliche Aufträge von Kunden die Auslastung verbessern. Da von einer steigenden Nachfrage nach Druckkapazität auszugehen ist, ist es notwendig Nachfragenden und Anbietern sichere Möglichkeiten zur Zusammenarbeit anzubieten.

Dies zeigt, dass die Nutzung additiver Fertigungsverfahren auch eine wichtige IT-technische Dimension hat, die administrativer Art ist. Wenn man vom Szenario ausgeht, dass Druckkapazität im Laufe der Zeit weltweit kundennah zur Verfügung steht und damit herkömmliche Logistikleistungen zwischen Produzent und Kunde durch eine Übertragung von Modelldaten ersetzt wird, muss diese Übertragung ausreichend sicher sein. Zum einen um die korrekte Durchführung eines Auftrags sicherzustellen, zum anderen aber auch um eine missbräuchliche Nutzung von übertragenen Modelldaten zu verhindern. Blockchain und Smart Contracts zeigen einen Weg, wie dies möglich ist. Erfolgreich wird dies aber nur sein, wenn es auch gelingt, den Einsatz dieser Technologien so einfach und verständlich zu machen, dass Kunden und Nachfrager auch bereit sind, sie zu nutzen.

Bibliography

[1] Gibson, I.; Rosen, D. W.; Stucker, B.: Additive Manufacturing Technologies. Boston, USA 2010.[2] McKinsey Digital: Industry 4.0: How to navigate digitization of the manufacturing sector. München Stamford Tokio Hamburg 2015.

[3] Gao, W.: The status, challenges, and future of additive manufacturing in engineering, Comput.-Aided Des., Bd. 69 (2015), S. 65-89.

[4] Berman, B.: 3-D printing: The new industrial revolution, BuS. Horiz., Bd. 55 (2012) 2, S. 155-162.

[5] Gibson, I.; Rosen, D.; Stucker, B.: Additive manufacturing technologies: 3D printing, rapid prototyping and direct digital manufacturing, Second Edition. New York Heidelberg Dodrecht London 2015.

[6] Klahn, C.; Leutenecker, B.; Meboldt, M.: Design Strategies for the Process of Additive Manufacturing, Procedia CIRP, Bd. 36 (2015), S. 230-235.

[7] Lödding, H.: Verfahren der Fertigungssteuerung: Grundlagen, Beschreibung, Konfiguration, 3. Auflage. Berlin Heidelberg 2016.

[8] Zeyn, H.: Industrialisierung der Additiven Fertigung: digitalisierte Prozesskette – von der Entwicklung bis zum einsetzbaren Artikel, 1. Auflage. Berlin Wien Zürich 2017.

[9] Canellidis, V.; Giannatsis, J.; Dedoussis, V.: Efficient parts nesting schemes for improving stereolithography utilization, Comput.-Aided Des., Bd. 45 (2013) 5, S. 875-886.

[10] Baumung, W.; Fomin, V. V.: Optimization Model to Extend Existing Production Planning and Control Systems for the Use of Additive Manufacturing Technologies in the Industrial Production, Procedia Manuf., Bd. 24 (2018), S. 222-228.

[11] Gebhardt A.; Hötter, J.-S.: Additive manufacturing: 3D prin- ting for prototyping and manufacturing. München 2016.

[12] Risius, M.; Spohrer, K.: A Blockchain Research Framework: What We (don’t) Know, Where We Go from Here, and How We Will Get There, Bus. Inf. Syst. Eng., Bd. 59 (2017) 6, S. 385-409.

[13] Petersen, M.; Hackius, N.; Kersten, W.: Blockchains für Produktion und Logistik: Grundlagen, Potenziale und Anwendungsfälle, ZWF Z. Für Wirtsch. Fabr., Bd. 111 (2016) 10, S. 626-629.

[14] Swan, M.: Blockchain: blueprint for a new economy, First edition. Beijing, CA 2015.

[15] Baumung, W.; Fomin, V. V.: Increasing the Utilization of Additive Manufacturing Resources through the Use of Blockchain Technology for a Production Network, Balt.- DBIS-Forum-DC 2018, S. 135-141.

[16] Zhang, F.; Cecchetti, E.; Croman, K.; Juels, A.; Shi, E.: Town Crier: An Authenticated Data Feed for Smart Contracts, in Proceedings of the 2016 ACM SIGSAC Conference on Com- puter and Communications Security – CCS’16. Wien 2016.

[17] Möhlenkamp, M.; Wessel, T.: Smart Contracts in der Versicherung – Chancen und rechtliche Herausforderungen, Die Versicherungspraxis, Bd. 05/2018.

[18] Rasinski, A.: Blockchain-Technologie: Analyse ausgewählter Anwendungsfälle und Bewertung rechtlicher Aspekte“. 2018.

[19] Welzel, C.; Eckert, K.-P.; Kirstein, F.; Jacumeit, V.: Mythos Blockchain – Herausforderung für den Öffentlichen Sektor. 2017.